Imunify360, sistema de seguridad avanzado

En este artículo

Imunify360 es la nueva inclusión a nuestra suite de seguridad, un sistema de seguridad proactivo con múltiples capas que hacen un uso intensivo de machine learning e inteligencia artificial para frenar todo tipo de ataques, entre las que destacan:

- Análisis de accesos y bloqueos inteligentes, generando listas negras, seguras y grises.

- Análisis de todas las peticiones GET y POST, para detectar posibles intentos de vulneración en aplicaciones por medio de su base de datos de reglas.

- Análisis de registros de acceso a cPanel, correo, FTP, etc para la detección de intentos de fuerza bruta.

- Base de datos global con IPs sospechosas.

- Escáner de malware en tiempo real.

- Sistema de gestión de reputación de los dominios alojados.

- Análisis en tiempo real de la ejecución de procesos PHP y posibles códigos maliciosos.

- Capacidad de frenar ataques de tipo 0-day.

- Restaurar ficheros infectados de automáticamente usando nuestras copias de seguridad al detectar cualquier infección.

La mayoría de estas funciones trabajan sin que el usuario tenga constancia de ello, son automáticas y están gestionadas de forma directa por nosotros.

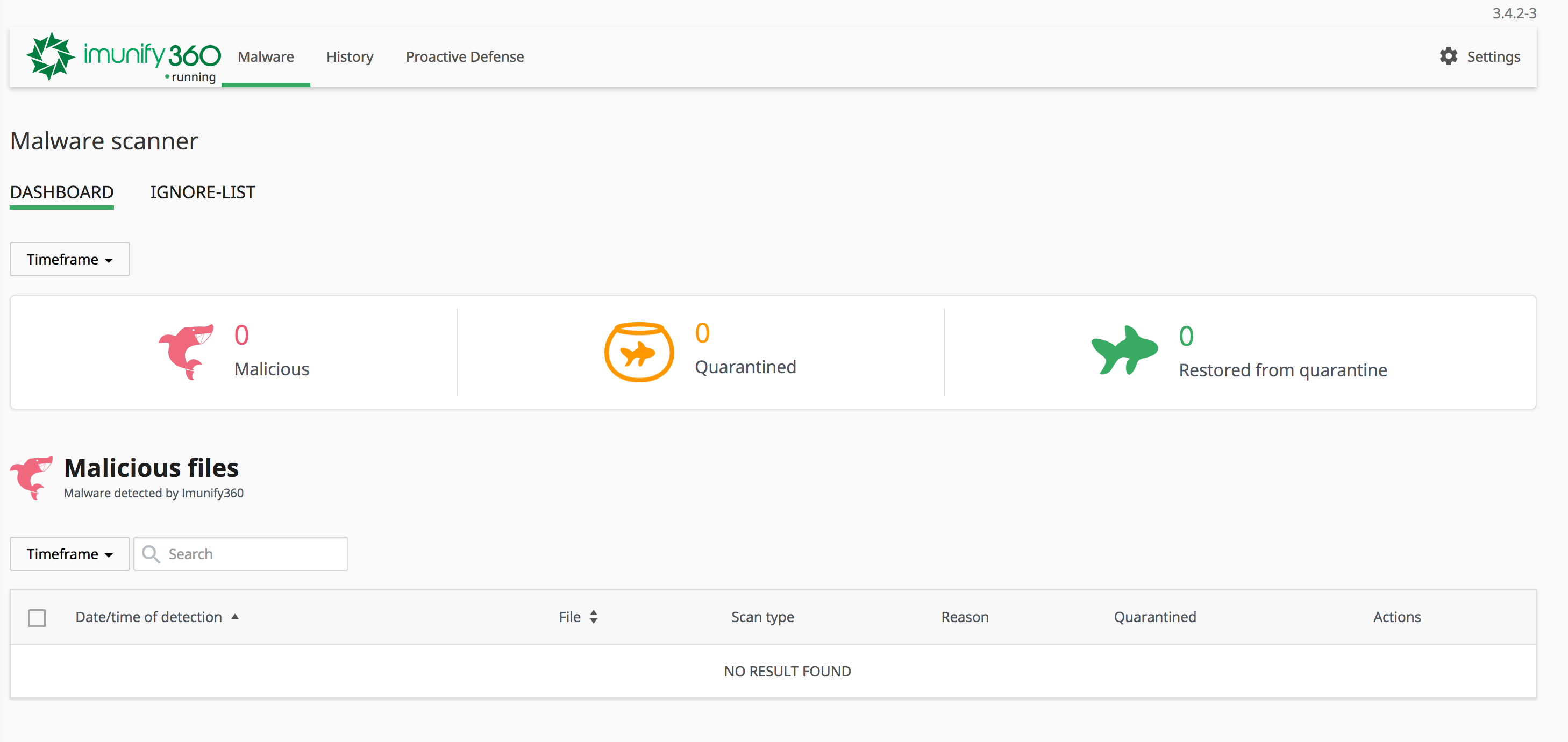

Control de opciones y análisis desde cPanel

Además, cPanel incluye una interfaz para Imunify360 en la que el usuario puede:

- Ver en tiempo real si existen ficheros sospechosos o en cuarentena

- Decidir si un positivo debe ser eliminado o bloqueado cambiando sus permisos (acción por defecto)

- Solicitar que el sistema trate de limpiar el malware de forma inteligente, eliminando únicamente los códigos problemáticos.

- Revisar el historial de acciones

- Editar la lista de rutas o ficheros que deben ser ignorados, de utilidad en caso de falsos positivos

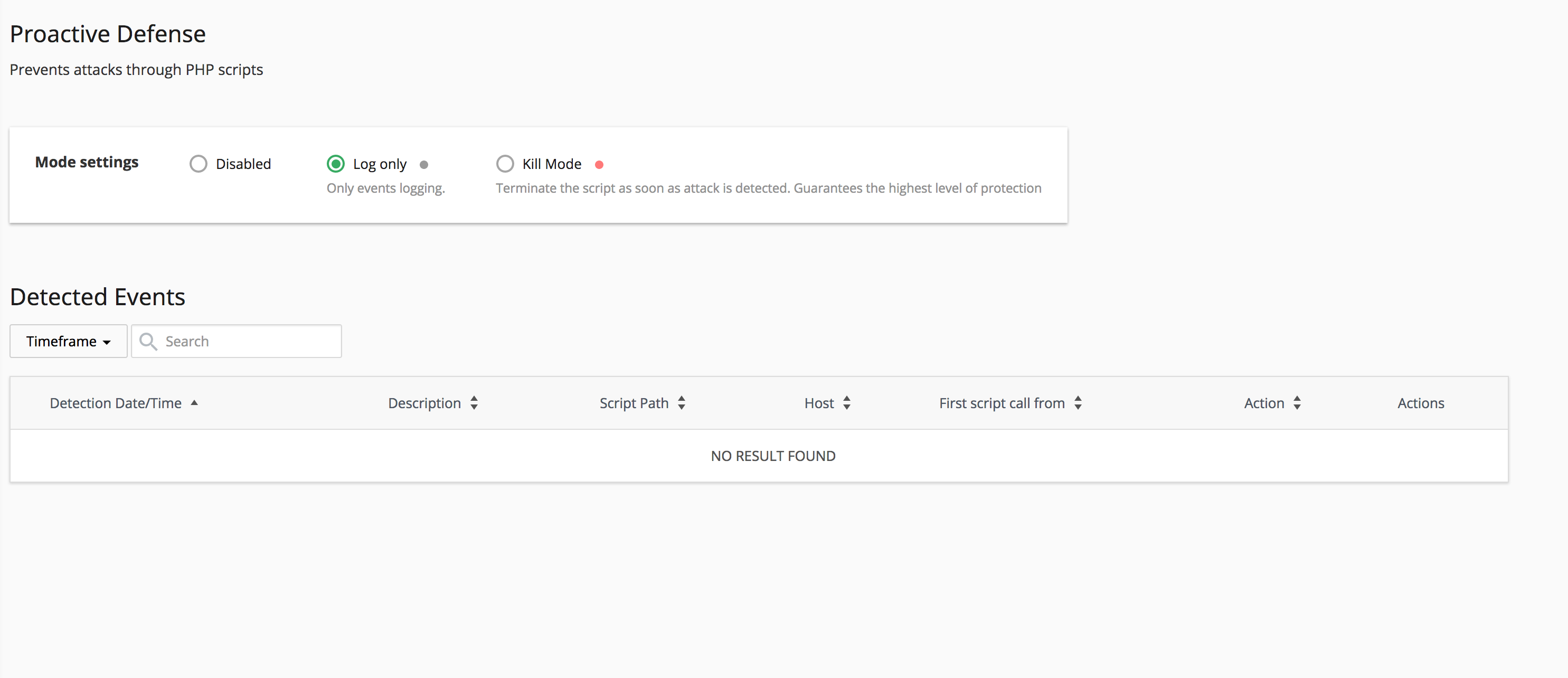

Proactive Defense, analizando procesos en tiempo real

Proactive Defense requiere una mención especial, es una herramienta de seguridad avanzada que se encuentra en fase de pruebas, analiza la ejecución de cada fichero PHP en busca de patrones de forma que bloquea en tiempo real su uso minimizando el impacto de cara a su propagación en la cuenta, sobre los recursos de la misma o para los usuarios que acceden.

Este sistema se puede desactivar, poner en modo log (registrar pero no toma acción) o kill (bloqueará las ejecuciones positivas).